ARMA Instruments

Trust no one.

We live in unprecedented times, echoing dynamics not seen since World War II. While conventional warfare involves physical frontlines, digital warfare recognizes no boundaries.

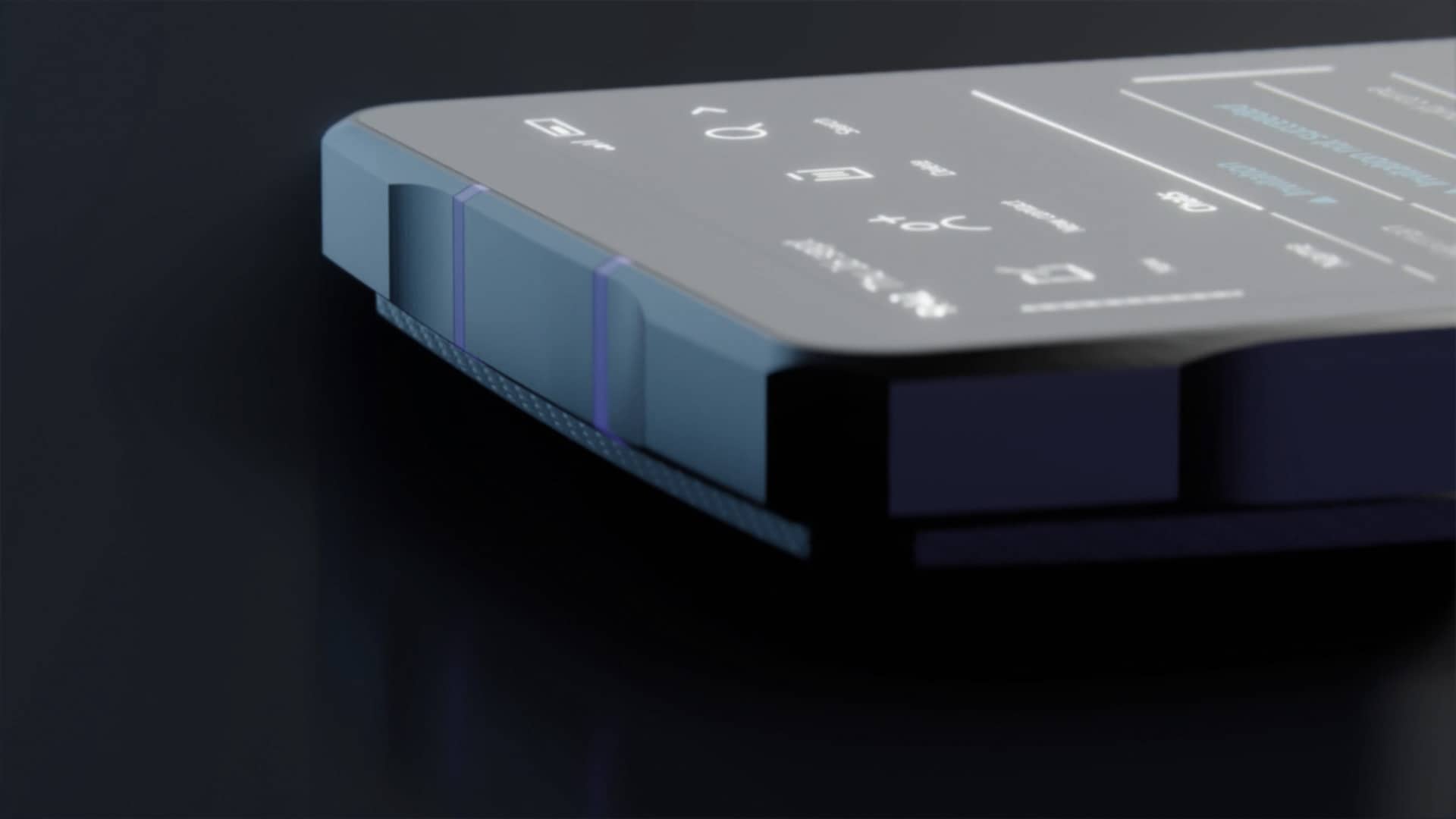

The ARMA G1 Mark III secure phone is designed specifically for this new reality, now providing secure voice calling in addition to secure messaging.

Why ARMA G1?

Tracking Through Static Identifiers: Static identifiers like IMSI numbers or phone numbers create predictable patterns, making users easy to locate, monitor, and target. Common exploits include spyware (e.g., Pegasus, Predator), IMSI-catchers, and SS7-based attacks.

Single Points of Failure in Communication:

Centralized servers are single points of failure—vulnerable to surveillance, interception, and compromise. They also generate metadata that exposes users’ behavior.- Future Threats from Quantum Computing:

Most encryption methods won’t survive the advent of quantum computing, putting today’s confidential data at risk of future decryption. - Vulnerabilities in General-Purpose Hardware:

General-purpose hardware lacks the isolation and protection required for truly secure communication, leaving attack surfaces exposed.

Introducing ARMA G1 Mark III

Dynamic Identity:

Continuously changing cellular network IDs (IMSI) to prevent tracking.True Serverless Architecture:

No metadata, no logs, no centralized infrastructure.Post-Quantum Encryption:

Protects against both current and future quantum threats.Purpose-Built Secure Hardware:

Engineered specifically for maximum communication security.

Benefits

Developed for absolute security

Our secure communications technology is designed to provide the highest safety achievable in secure communications.No infrastructure needed

The ARMA G1 communications system relies on Tor network, which is public infrastructure. Therefore, the purchase and maintenance of infrastructure is not needed.Seamless integration

Setting up a closed secure communications network based on the ARMA G1 requires no significant actions. Users activate the device in minutes and can easily add contacts by sharing short lived codes. ARMA can provide its clients with additional custom services.