Das Ende einer Ära. Skype wird nun endgültig abgeschaltet.

Was passiert, wenn Sie die blau leuchtende Anruftaste drücken? Den meisten Skype-Nutzern - früher waren es Hunderte von Millionen - ist diese Frage nie in den Sinn gekommen. Der Zauber hat einfach funktioniert. Es entstand eine Verbindung über Kontinente hinweg, durch Firewalls hindurch und an den Sicherheitssystemen von Unternehmen vorbei, die eine kristallklare, verschlüsselte Kommunikation ermöglichte, wenn andere Technologien versagten.

Aber für einige von uns sind diese Blackboxen der Technologie unwiderstehliche Rätsel, die nur darauf warten, gelöst zu werden.

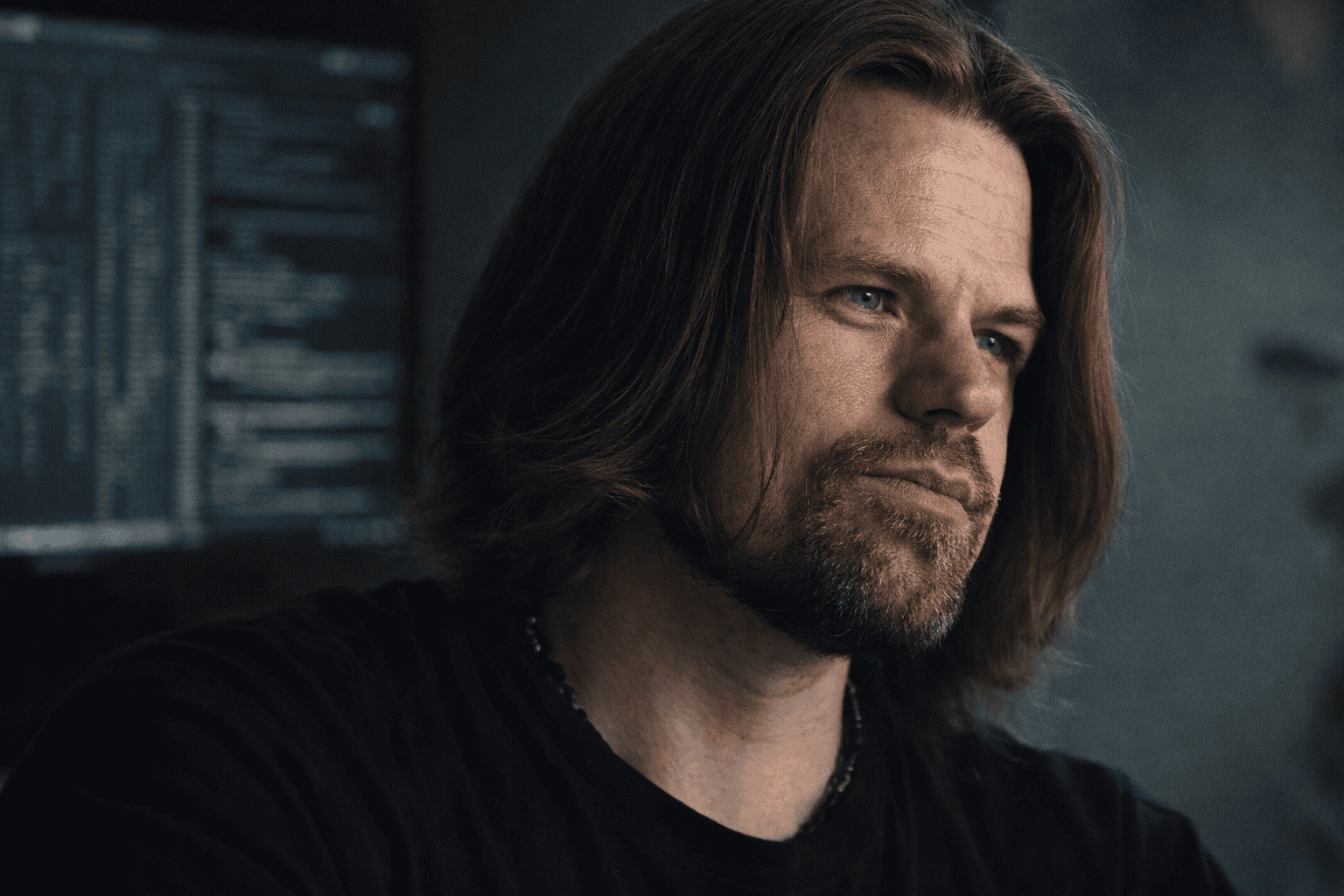

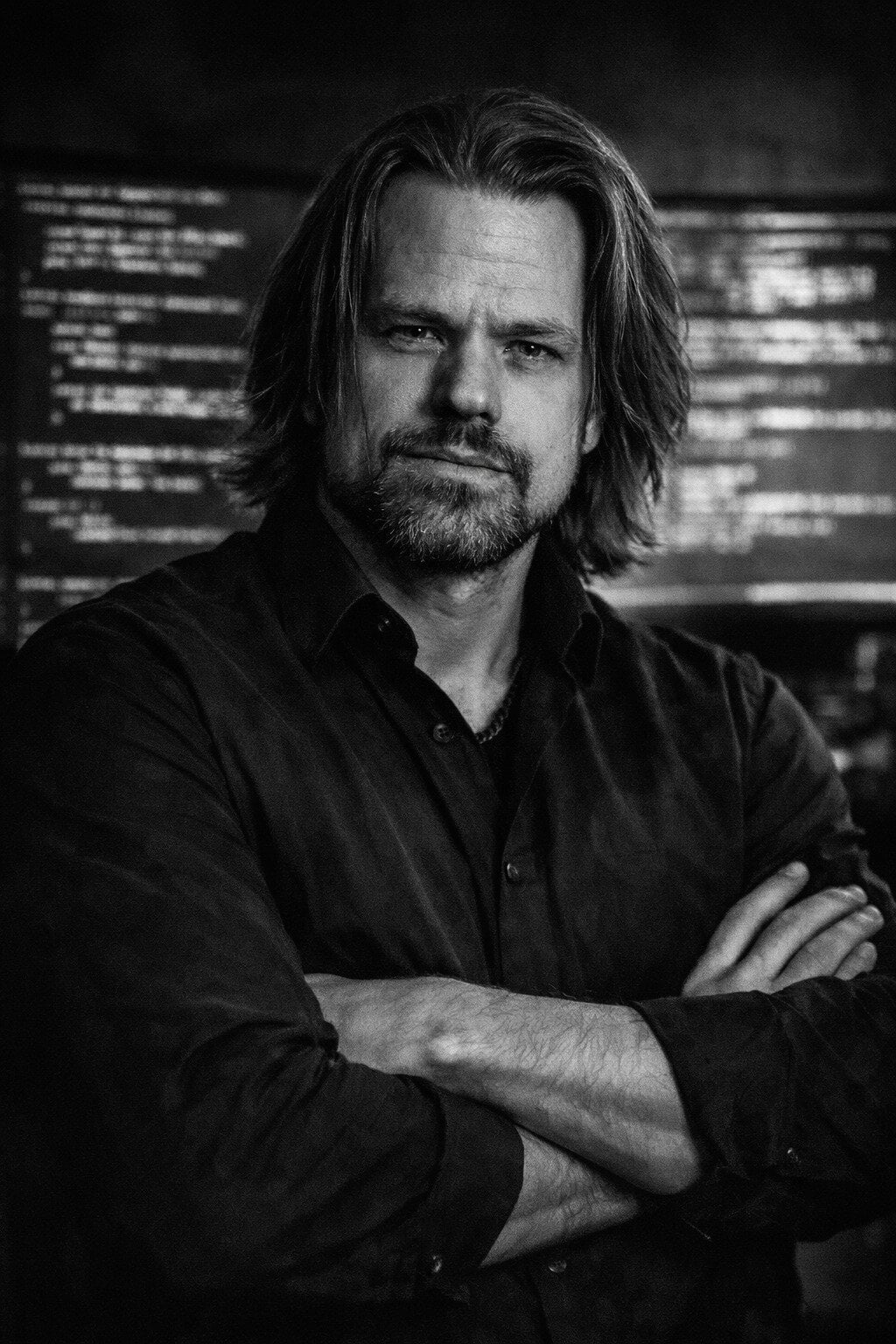

Der Mann hinter der Tastatur

“Was machen Sie eigentlich?” Diese Frage wurde mir schon unzählige Male gestellt, auch von Familienmitgliedern, und ich kann sie selten vollständig beantworten.

Einige von Ihnen kennen mich vielleicht durch meine Arbeit an den Cicada 3301-Rätseln im Jahr 2012 - jenen kryptischen Interneträtseln, die die klügsten Köpfe der Welt in ihren Bann zogen. Andere kennen mich vielleicht aus meiner öffentlichkeitswirksamen Sicherheitsforschung: Ich habe auf der BlackHat und der Defcon über Kernel-Exploitation-Techniken gesprochen, auf der RSA-Konferenz den Vortrag “Hacking the Hacker” gehalten oder in einer Netflix-Dokumentation über den Ashley-Madison-Hack mitgewirkt, bei dem ich die technische Untersuchung leitete.

Mein Team und ich sind um die Welt gereist und haben an den Endrunden internationaler Hacking-Wettbewerbe teilgenommen - von Codegate in Südkorea über DefCamp in Rumänien bis hin zu Defcon in Las Vegas. Ich habe mehr Gelegenheiten zum Sprechen abgelehnt als ich mich erinnern kann.

Aber diese öffentlichen Bemühungen, so herausfordernd sie auch erscheinen mögen, waren immer ein Kinderspiel im Vergleich zu den Projekten, an denen ich beteiligt war, bei denen es um Fragen der nationalen Sicherheit ging. Diese Arbeit - die wirklich aufregende Arbeit - bleibt weitgehend geheim und existiert nur als geschwärzte Abschnitte in ungesehenen Berichten.

Die Bedeutung dieser verborgenen Arbeit ist den Gegnern nicht verborgen geblieben. Erst vor wenigen Jahren wurde ich zum Ziel nordkoreanischer staatlich gesponserter Hacker, und zwar nicht nur einmal, sondern gleich zweimal, nämlich während ihrer koordinierten Kampagnen gegen Sicherheitsforscher Ende 2020 und erneut 2021. Glücklicherweise waren beide Versuche erfolglos.

Was ich hier erzähle, ist ein seltener Einblick in diese andere Welt - eine Welt, die im Schatten der Technologie existiert. Wie Cicada 3301 hatte auch diese Reise viele Ebenen, Wendungen und Umwege. Im Gegensatz zu diesen Rätseln verlangte diese Herausforderung jedoch weitaus mehr technisches Können und Ausdauer und hatte Auswirkungen auf die reale Welt, die weit über intellektuelle Neugier hinausgingen.

Aus offensichtlichen Gründen müssen viele Details geheim bleiben. Aber das Folgende ist vielleicht die beste Antwort, die ich auf diese hartnäckige Frage geben kann: “Was machen Sie eigentlich?”

Erster Kontakt

Im Jahr 2004 war Skype revolutionär: ein Kommunikationssystem, das sich über die konventionellen Regeln der Vernetzung hinwegzusetzen schien. Es konnte Verbindungen zwischen Computern herstellen, die nicht in der Lage sein sollten, sich gegenseitig zu erreichen, es versprach eine Verschlüsselung, die niemand knacken konnte, und es bewahrte seine Geheimnisse hinter ausgeklügelten Schutzschichten.

Das war früher streng geheim, aber ich nehme an, dass es heute keine Rolle mehr spielt. Zumindest nicht, wenn es um die technischen Aspekte geht, die damit zusammenhängen, warum ich mit Skype so vertraut geworden bin.

Ich habe 2004, also vor etwas mehr als 20 Jahren, mit dem Reverse-Engineering von Skype begonnen. Das Unternehmen verfügte über ein proprietäres, angeblich verschlüsseltes Protokoll und setzte verschiedene Techniken ein, um jedem, der einen Blick darauf werfen wollte, das Leben erheblich zu erschweren.

Was mich zu Skype hingezogen hat, war nicht nur technische Neugierde. Es hatte fast etwas Trotziges an sich, wie gründlich sie ihr System abgeschottet hatten - als ob sie eine Herausforderung für diejenigen von uns wären, die glauben, dass das Verständnis der Funktionsweise unserer Technologie ein Grundrecht ist. In einer Welt, die zunehmend auf geschlossenen Systemen aufbaut, stellte Skype eine Festung aus Code dar, der Millionen von Menschen ihre privateste Kommunikation anvertrauten, ohne zu wissen, was unter der Oberfläche vor sich ging.

Jedes Mal, wenn ich den unverwechselbaren Skype-Klingelton hörte, konnte ich nicht anders, als mich zu fragen: Was passiert wirklich hinter dieser freundlichen Oberfläche? Welche Mechanismen sind am Werk, um Stimmen und Nachrichten über die digitale Weite zu transportieren? Und - was vielleicht am wichtigsten ist - war es so sicher, wie alle glaubten?

Ich ahnte nicht, dass sich beim Ziehen an diesem Faden ein technologischer Wandteppich auftun würde, der komplizierter und genialer war, als ich es mir vorgestellt hatte. Ein Gewebe, das mich über Jahre hinweg unzählige Stunden beschäftigen würde und mich tief in das Herz des damals modernsten Peer-to-Peer-Kommunikationssystems der Welt führte.

Dies ist die Geschichte, wie ich eines der am strengsten gehüteten Geheimnisse des Internets geknackt habe, eine Montageanleitung nach der anderen.

Die erste Schicht durchbrechen

Meine erste Begegnung mit den Skype-Interna kam mir vor wie das Öffnen einer russischen Schachtelpuppe. Jede Schicht enthüllte eine weitere, noch kompliziertere Herausforderung darunter.

Wie bei den meisten geschützten Programmen besteht der äußere Schutz von Skype aus einem benutzerdefinierten “Packer” - einem Programm, das den eigentlichen ausführbaren Code komprimiert und verschlüsselt und sich erst zur Laufzeit entfaltet. Es ist eine digitale Tarnung, die neugierige Augen wie meine vereiteln soll.

Der Packer verwendete selbstmodifizierenden Code, eine Technik, bei der das Programm buchstäblich Teile von sich selbst umschreibt, während es läuft. Es ist wie ein Dokument, das seinen Inhalt in dem Moment ändert, in dem man versucht, es zu lesen - elegant, aber frustrierend für jemanden, der versucht zu verstehen, was sich dahinter verbirgt.

Glücklicherweise hatte dieser erste Wächter eine Schwachstelle. Durch das Setzen eines Hardware-Breakpoints - einer speziellen Anweisung, die die Ausführung zu einem bestimmten Zeitpunkt unterbricht, ohne den Code zu verändern - konnte ich geduldig warten, bis der Entpackungsprozess abgeschlossen war. Sobald Skype sich vollständig in den Speicher entpackt hatte, konnte ich die nun entschlüsselten Code- und Datensegmente zur Analyse ausgeben.

Der digitale Tresor hatte sich gerade so weit geöffnet, dass man hineinschauen konnte. Ich übertrug den Speicherauszug auf IDA Pro, den damaligen Industriestandard-Disassembler. Wir schrieben das Jahr 2004, ich sah also rohen Assemblercode - die grundlegendste Sprache, die Computer sprechen. Keine bequeme Übersetzung in höhere Programmiersprachen, keine hilfreichen Abstraktionen. Nur die bloßen Anweisungen, kryptisch und zahlreich.

Was eigentlich ein Moment des Triumphs sein sollte, wich schnell einer ernüchternden Erkenntnis. Die saubere, entschlüsselte Binärdatei enthüllte eine selektive, aber ausgeklügelte Obfuskation. Während der größte Teil des Codes mit genügend Geduld “lesbar” war, waren bestimmte kritische Abschnitte - und zwar genau die interessantesten - durch Schichten von absichtlicher Verwirrung geschützt.

Die Entwickler hatten Techniken wie undurchsichtige Prädikate und sich überschneidende Anweisungen verwendet, die lineare Disassembler zum Scheitern brachten, weil sie falsch interpretierten, was Code und was Daten waren. Die Hunderte von Funktionen, die an kryptografischen Operationen beteiligt sind, waren besonders gut geschützt, was auf ihre Bedeutung hinweist.

Eine zusätzliche Herausforderung war die Natur von C++ selbst - ein Labyrinth aus indirekten Aufrufen, virtuellen Funktionstabellen und komplexen Objekthierarchien. Um zu rekonstruieren, welche Methoden zu welchen Klassen gehörten und was jedes Feld in ihren Strukturen darstellte, mussten unzählige Ausführungspfade durch diese absichtlich verwirrende Landschaft abgebildet werden.

Es handelte sich nicht nur um Software, sondern um Software, die von Leuten entwickelt wurde, die damit rechneten, dass jemand wie ich sie suchen würde. Und sie hatten die wertvollsten Teile ihrer digitalen Festung absichtlich verstärkt.

Als ich mich durch Tausende von Montageanleitungen scrollte, wurde die Botschaft klar: Der Packer war nur der Türsteher. Die wahren Hüter der Skype-Geheimnisse befanden sich im Inneren, und sie beobachteten jeden meiner Schritte.

Dies war jedoch nur der Anfang...

Auf dem Weg zum Kaninchenbau

Nachdem die äußere Hülle von Skype geknackt war, wagte ich mich tiefer in sein digitales Labyrinth. Was ich entdeckte, war ein Sicherheitssystem, das nicht nur schützt, sondern sich aktiv wehrt.

Wie jeder vorsichtige Entdecker hatte ich mein Lieblingswerkzeug dabei: einen Debugger, eine Software, mit der man die Codeausführung anhalten und den Zustand des Codes untersuchen kann. Aber Skype hatte diesen Ansatz vorausgesehen. Es war durchsetzt mit Anti-Debugging-Maßnahmen, digitalen Stolperdrähten, die Analyse-Tools aufspüren und vereiteln sollten.

Die meisten dieser Gegenmaßnahmen waren Standardkost in der Welt des Softwareschutzes - lästig, aber zu bewältigen. Doch dann stieß ich auf etwas viel Raffinierteres: Hunderte von verschleierten polymorphen Integritätsprüfungen, die über den gesamten Code verteilt waren.

Stellen Sie sich Sprengfallen vor, die nicht nur erkennen, wenn Sie sie gestört haben, sondern auch ihr Aussehen nach jeder Begegnung aktiv verändern. Mit diesen Kontrollen wurde ständig überprüft, ob der Skype-Code unverändert blieb, indem Prüfsummen über verschiedene Teile des Programms gebildet wurden. In dem Moment, in dem ich versuchte, irgendetwas zu ändern - und sei es nur das vorübergehende Setzen eines Haltepunkts -, stürzte das Programm spektakulär ab.

Das Besondere an diesen Integritätsprüfungen war ihr Design. Wenn sie ausgelöst wurden, wurde nicht einfach eine Fehlermeldung angezeigt. Stattdessen würde das Programm mit den beschädigten Daten weiterlaufen und an anderer Stelle, weit entfernt vom eigentlichen Manipulationspunkt, einen Absturz verursachen. Das digitale Äquivalent einer Mine mit verzögerter Wirkung.

Noch heimtückischer: Jede Prüfung überprüfte nicht nur die Integrität des Codes, sondern verwendete das Ergebnis der Prüfsumme als tatsächlichen Wert in nachfolgenden Operationen. Das bedeutete, dass ich die Prüfungen nicht einfach deaktivieren konnte; ich musste sie durch Code ersetzen, der genau die erwarteten Werte erzeugte.

Nachdem eine Prüfung entdeckt und korrigiert wurde, wurde eine weitere ausgelöst. Dann eine weitere. Und noch eine. Hunderte dieser verschleierten polymorphen Bastarde waren über den gesamten Code verstreut, und es würde unglaublich viel Zeit in Anspruch nehmen, sie einen nach dem anderen zu beseitigen. Es war ein klassisches Whack-a-Mole-Szenario, nur dass jeder Maulwurf chirurgische Präzision erforderte, um ihn zu behandeln.

Ich musste mein Spiel verstärken. Vergiss Whack-a-Mole - ich wollte es im Pokémon-Stil machen: Ich muss sie alle fangen!

Ich habe ein spezielles Tool entwickelt - einen minimalen Disassembler in Verbindung mit einem winzigen Emulator -, das speziell für die Erkennung und Neutralisierung dieser Prüfungen entwickelt wurde. Anstatt alle möglichen CPU-Befehle zu verarbeiten, habe ich nur die spezifische Untergruppe der Befehle, die in den Integritätsprüfungen verwendet werden, sorgfältig herausgearbeitet und implementiert. Indem ich die charakteristischen Muster dieser Anweisungen identifizierte, konnte ich automatisch den gesamten Codeabschnitt scannen, jede Prüfung emulieren, um ihre erwartete Ausgabe zu bestimmen, und sie durch eine einfache Anweisung ersetzen, die den erforderlichen Wert lieferte.

Es war wie ein Impfstoff gegen Skypes Immunsystem, der ihm beibrachte, meine Anwesenheit zu akzeptieren, ohne seine Abwehrkräfte zu aktivieren.

Mein Werkzeug hat wunderbar funktioniert. In einem Durchgang neutralisierte es Hunderte von Integritätsprüfungen und ersetzte komplexen Prüfcode durch einfache Wertzuweisungen. Jetzt konnte ich nicht nur das Programm frei debuggen, sondern auch meinen eigenen Code einfügen, um die inneren Abläufe von Skype zu beobachten und zu manipulieren.

Da ich das Tool so konzentriert und effizient gehalten hatte, war es außerdem klein genug, um später direkt in Exploit-Payloads für In-Memory-Patching und nicht nur für statische Binärmodifikationen integriert zu werden.

Die schützenden Barrieren waren gefallen und enthüllten die nächste Ebene des Labyrinths: Das Skype-eigene Protokoll und das kryptografische System. Ein weiteres Geheimnis, das darauf wartet, enträtselt zu werden.

Die Kunst der digitalen Archäologie

Nachdem die Schutzmaßnahmen von Skype aufgehoben waren, begann die eigentliche Archäologie. Wie ein Forscher, der eine alte Zivilisation entdeckt, musste ich die Funktionsweise dieser digitalen Welt durch die Untersuchung ihrer Artefakte zusammensetzen.

Moderne Reverse-Ingenieure haben einen Luxus, den ich 2004 noch nicht hatte: hochentwickelte Decompiler, die Maschinencode in lesbare Programmiersprachen umwandeln. Damals war der Prozess weitaus manueller - die Übersetzung von Assembler-Anweisungen in höhere Konzepte, Zeile für Zeile, die Rekonstruktion komplexer Datenstrukturen und die Darstellung von Funktionsbeziehungen.

Es ist, als würde man ein Buch in einer toten Sprache in die Hand bekommen, in der jedes Wort ein ganzes Konzept darstellen kann, und man muss nicht nur den Text, sondern auch die Grammatik und den kulturellen Kontext dahinter rekonstruieren.

Einige Jahre später, als die erste Version des Hex-Rays Decompilers für IDA Pro veröffentlicht wurde, hatte ich die Ehre, einer der Beta-Tester vor der Veröffentlichung zu sein. Für die Reverse-Engineering-Gemeinschaft war dies ein Wendepunkt - plötzlich konnte das, was zuvor Tage gedauert hatte, in wenigen Stunden erledigt werden. Ich war absolut begeistert - es war, als hätte man mir nach Jahren der manuellen Übersetzung einen Stein von Rosetta in die Hand gedrückt. Aber im Jahr 2004 waren solche Tools noch ein Traum.

Die Standard-Tools reichten nicht aus. Ich brauchte etwas, das speziell auf die Eigenheiten von Skype zugeschnitten ist. Also habe ich nicht nur einen, sondern zwei maßgeschneiderte Skype-Debugger entwickelt - einen für Windows und einen für Linux -, die meine speziellen Fragen beantworten sollten, während ich mich durch den verworrenen Skype-Code navigierte.

Mein Ansatz war methodisch. Zunächst fügte ich Haken in alle internen Protokollierungsfunktionen von Skype ein - Code, der diese Funktionen an meinen eigenen Code weiterleitete. Auf diese Weise wurden Meldungen angezeigt, die eigentlich nie zu sehen sein sollten, nämlich Debugging-Informationen, die die Entwickler zurückgelassen hatten. Die Linux-Version von Skype erwies sich als besonders wertvoll, da sie eine ausführlichere Protokollierung enthält als ihr Windows-Gegenstück.

Diese benutzerdefinierten Tools verschafften mir eine noch nie dagewesene Transparenz. Ich konnte:

- Funktionsaufrufe mit Inline-Trampolin-Haken verfolgen und an meinen eigenen Code weiterleiten

- Manipulation von Parametern und Rückgabewerten zur Prüfung von Hypothesen

- Abfangen externer Bibliotheksaufrufe mit LD_PRELOAD oder IAT-Patching-Techniken

- Setzen Sie gezielte Haltepunkte, um Register und Speicherinhalte zu bestimmten Zeitpunkten zu untersuchen oder zu manipulieren

Jedes Mal, wenn ich mein Instrumentarium erweiterte, gewann ich neue Erkenntnisse. Jede Erkenntnis führte zu neuen Fragen, die wiederum zu neuen Werkzeugen führten, was einen positiven Kreislauf der Entdeckung in Gang setzte.

Aber es ging nicht nur darum, zu sehen, wie sich die Zahnräder drehen. Mein Ziel war umfassend: Ich wollte das von Skype verwendete Protokoll dokumentieren, seine kryptografischen Primitive verstehen und schließlich unabhängig mit dem Skype-Netzwerk interagieren.

Mit dem zunehmenden Verständnis wuchs auch mein Überblick über die interne Struktur von Skype. Funktion für Funktion, Datenstruktur für Datenstruktur rekonstruierte ich den Bauplan eines Systems, das nie öffentlich dokumentiert worden war. Jedes Teil des Puzzles enthüllte mehr vom großen Ganzen: wie Skype Nutzer über das Internet verbindet, Firewalls umgeht und die Kommunikation sichert.

Die Techniken, die ich entwickelte, sollten sich in späteren Phasen meiner Untersuchung als besonders wertvoll erweisen. So fand ich später heraus, dass das Scannen des Skype-Speicherheaps nach erweiterten AES-Schlüsseln - den kryptografischen Schlüsseln, die für sichere Kommunikation verwendet werden - aufgrund ihrer charakteristischen Muster relativ einfach war. Dies sollte sich als entscheidend erweisen, als ich vermeintlich sichere Gespräche abhören musste.

Ich schaute nicht mehr nur durch ein Schlüsselloch, sondern ging durch die Hallen der Skype-Architektur und öffnete Türen, die eigentlich geschlossen bleiben sollten.

Bahnbrechende Momente

Je tiefer ich in die Architektur von Skype eindrang, desto mehr faszinierende Entdeckungen machte ich. Jeder Durchbruch fühlte sich wie das Lösen eines Puzzles an, das ein weiteres, noch komplizierteres Puzzle enthüllte.

Eine entscheidende Enthüllung kam, als ich herausfand, wie Skype seine Signalisierungsschicht verschlüsselt - den Datenverkehr zwischen Nutzern und Supernodes sowie zwischen den Supernodes selbst. Im Gegensatz zur Ende-zu-Ende-Verschlüsselung für Anrufe und Nachrichten verwendet diese Schicht RC4, eine Streaming-Chiffre mit bekannten Schwachstellen. Noch interessanter war, wie die RC4-Schlüssel erzeugt wurden.

Anstelle eines echten Schlüsselaustauschs hat Skype die Schlüssel durch einen deterministischen, aber stark verschleierten Algorithmus ermittelt. Der Prozess begann mit einem 32-Bit-Zufallswert, der von dem empfangenden Supernode gesendet wurde. Dieser Seed wurde in Hunderte von kleinen, verdeckten Funktionen eingespeist, die jeweils verschiedene bitweise und arithmetische Operationen an einem Schlüsselpuffer durchführten.

Eine besondere Herausforderung bestand darin, dass der Ausführungsablauf selbst - welche Funktionen in welcher Reihenfolge aufgerufen wurden - vom Wert des Seeds abhing. Dies bedeutete, dass es nicht möglich war, einfach eine abgeflachte Darstellung der Operationen zu erstellen, die für jeden Seed funktionieren würde. Der Pfad des Algorithmus durch diese Funktionen änderte sich dynamisch auf der Grundlage der Eingabe, wodurch ein Labyrinth entstand, dessen Wände sich mit jedem neuen Seed veränderten.

Die Komplexität war entmutigend. Zwar konnte ich schließlich den gesamten Algorithmus zurückentwickeln und jede Funktion und jeden Kontrollflusspfad abbilden, doch war dies ein schrittweiser und zeitaufwändiger Prozess der sorgfältigen Analyse. Aber ich brauchte nicht auf das vollständige Bild zu warten, um sinnvolle Fortschritte zu machen. Als ich auf ein vollständiges Verständnis hinarbeitete, schuf ich ein so genanntes RC4-Schlüssel-Orakel“ - einen Dienst, der einen 32-Bit-Seed als Eingabe akzeptiert und den vollständigen RC4-Schlüssel zurückgibt, indem er die eigentliche Schlüsselableitungsfunktion aus dem ursprünglichen Skype-Binärprogramm aufruft.

Dieses Orakel wurde zur Grundlage für meinen nächsten Durchbruch: ein benutzerdefiniertes Plugin für Ethereal (jetzt bekannt als Wireshark), den Netzwerkprotokollanalysator. Mit meinem Plugin konnte ich den gesamten Signalverkehr im Skype-Netzwerk in Echtzeit entschlüsseln und analysieren. Plötzlich wurde das Unsichtbare sichtbar.

Als Ethereal 2006 seinen Namen in Wireshark änderte, habe ich mein Plugin entsprechend gepflegt und aktualisiert. Dies war nicht nur ein einmaliges Tool - es wurde über Jahre hinweg Teil meines analytischen Arsenals.

Später entwickelte ich ähnliche Protokoll-Dissektoren für andere Untersuchungen, einschließlich meiner Arbeit zum Reverse-Engineering von RATs (Remote Access Trojans), die bei staatlich geförderten Angriffen gegen politische und strategische Ziele eingesetzt wurden. Dabei ging es nicht nur darum, die Protokolle zu verstehen, sondern auch darum, Schwachstellen in diesen Tools zu identifizieren und Exploits zu entwickeln, die es uns ermöglichten, die Hacker tatsächlich zu “hacken” und ihre eigenen Tools gegen sie einzusetzen. Die Ergebnisse dieser Arbeit stellte ich 2008 auf der RSA-Konferenz in meinem Vortrag “Hacking the Hacker” vor, einige Jahre nachdem diese Angriffe stattgefunden hatten.

Ich erinnere mich noch an das erste Mal, als ich sah, wie das entschlüsselte Skype-Protokoll in meinem benutzerdefinierten Ethereum-Fenster erschien. Nachrichten, die früher Kauderwelsch waren, verwandelten sich vor meinen Augen in strukturierte Daten. Nutzerabfragen, Verbindungsanfragen, Informationen zur Netzwerktopologie - all die Mechanismen, die das vermeintlich undurchdringliche Skype-Netzwerk zum Funktionieren brachten, waren nun offengelegt.

Die Fähigkeit, das Protokoll zu lesen, war nur der Anfang. Der logische nächste Schritt war, es selbst zu sprechen. Da ich nun wusste, wie Skype kommuniziert, entwickelte ich eigenständige Tools, die direkt mit dem Skype-Netzwerk interagieren konnten. Eine besonders nützliche Fähigkeit, die sich dadurch ergab, war die Möglichkeit, die aktuelle IP-Adresse eines beliebigen Skype-Nutzers zu ermitteln, indem man einfach dessen Nutzernamen kennt. Dies war von großer Bedeutung, da man damit den Standort einer Person aufspüren oder Angriffsvektoren in ihrer Netzwerkumgebung untersuchen konnte, die nichts mit Skype zu tun hatten.

Jede Entdeckung baute auf der vorhergehenden auf. Was als gezielte technische Untersuchung begann, entwickelte sich zu etwas Ernüchterndem: der Erkenntnis, dass dieses Kommunikationssystem, dem Millionen Menschen vertrauen, ausnutzbare Schwachstellen enthielt. Nicht nur theoretische Schwachstellen, sondern praktische Angriffsvektoren, die von jemandem mit genügend Wissen und Entschlossenheit ausgenutzt werden konnten.

Ein Schlüsselmoment war die Entdeckung von Schwachstellen in der Signalisierungsschicht, die den Speicher beschädigen. Dabei handelte es sich nicht nur um Fehler, sondern um potenzielle Einfallstore für die Ausführung von Remote-Code. Mit genügend Aufwand könnte ein Angreifer die vollständige Kontrolle über einen Skype-Client übernehmen, ohne dass der Nutzer es je merkt.

Ein schwieriger und notwendiger Schritt bestand darin, herauszufinden, wie man diese Schwachstellen ausnutzen kann, ohne den Skype-Client zum Absturz zu bringen. Dies erforderte heikle Speichermanipulationen - das Aufräumen nach dem Exploit und die Rekonstruktion der überschriebenen Daten, damit das Programm weiterlaufen konnte, als wäre nichts geschehen.

Als mir dies schließlich gelang, waren die Auswirkungen klar und beunruhigend. Diese Fähigkeit konnte jede Außenverteidigung umgehen, sich Zugriff auf den Computer eines Benutzers verschaffen und diesen Zugriff unentdeckt aufrechterhalten. Und das alles über einen verschlüsselten Kanal, den kein Sicherheitssystem überprüfen konnte.

Es ging nicht mehr nur um Reverse Engineering. Es ging um die Entdeckung eines digitalen Generalschlüssels.

Verborgene Muster aufgedeckt

Als meine Karte der internen Architektur von Skype immer vollständiger wurde, begann ich nicht nur zu verstehen, wie es funktioniert, sondern auch, warum es so konzipiert wurde - und was das für Millionen von Nutzern weltweit bedeutet.

Das Geniale am ursprünglichen Netzwerkdesign von Skype war sein echter Peer-to-Peer-Charakter. Was für die Nutzer wie eine einfache Messaging-Anwendung aussah, war in Wirklichkeit ein ausgeklügeltes verteiltes System. Jeder Skype-Client konnte stillschweigend zu einem Superknoten“ befördert werden, wenn er über eine öffentliche IP-Adresse und ausreichende Bandbreite verfügte. Diese Superknoten bildeten das Rückgrat des Netzwerks - miteinander verbundene Relaispunkte, die die Suchvorgänge der Nutzer abwickelten und die Verbindungen zwischen regulären Clients verwalteten.

Diese Architektur löste ein grundlegendes Problem der Internetkommunikation. Wenn zwei Nutzer eine Verbindung herstellen wollten, konnte Skype fast immer eine Verbindung herstellen, selbst wenn sie sich hinter Firmen-Firewalls oder komplexen NAT-Einrichtungen befanden. Wenn keine direkten Pfade verfügbar waren, wurde der Datenverkehr über diese Superknoten weitergeleitet, wodurch virtuelle Tunnel durch die Hindernisse des Internets entstanden.

Das System war elegant, widerstandsfähig und für die Nutzer fast völlig unsichtbar. Sie wussten nie, ob Ihr Skype-Client zu einem Superknoten geworden war, der die Verbindungsversuche von Fremden unbemerkt weiterleitete. Sie wussten nicht, ob Ihre Anrufe direkt an Ihren Freund weitergeleitet oder über den Computer eines anderen Nutzers auf der anderen Seite der Welt weitergeleitet wurden.

Die Erfinder von Skype unterhielten eine Flotte eigener Supernodes, um die Netzwerkkapazität zu gewährleisten, aber diese waren technisch identisch mit den von Nutzern betriebenen Supernodes. Diese Dezentralisierung machte das System bemerkenswert widerstandsfähig gegen Ausfälle oder Angriffe - es gab keinen einzigen Fehlerpunkt.

Diese Architektur hatte jedoch tiefgreifende Auswirkungen, die die meisten Nutzer nicht bedachten.

Erstens wurden zwar alle Nachrichten- und Gesprächsinhalte mit AES Ende-zu-Ende verschlüsselt, aber das Design des Netzwerks schuf natürliche Überwachungspunkte. Jeder Computer, der als Supernode dient, konnte Verbindungsmuster und Metadaten beobachten - wer mit wem, wann und wie lange gesprochen hat.

Als Microsoft 2012 Skype übernahm, änderte es diese Architektur grundlegend. Normale Clients konnten nicht mehr zu Supernodes werden; stattdessen übernahmen die von Microsoft kontrollierten Server alle Relais- und Lookup-Funktionen. Diese Zentralisierung bedeutete, dass ein Unternehmen nun die gesamte Netzwerktopologie kontrollierte und alle Verbindungsmuster überwachen konnte.

Für die Nutzer, die sich um ihre Privatsphäre sorgen, war dies eine bedeutende Veränderung. Während die Inhalte weiterhin verschlüsselt blieben, hatte Microsoft nun die technischen Möglichkeiten, alle Verbindungs-Metadaten zu beobachten. Und wenn sie wollten, konnten sie sicherstellen, dass der Verkehr zu oder von bestimmten Nutzern immer über ihre Server geleitet wurde.

Die gleichen architektonischen Merkmale, die Skype so effektiv machten - seine Fähigkeit, Verbindungen herzustellen, wo andere Anwendungen versagten, seine verschlüsselten Kanäle, die Firewalls umgingen -, machten es auch zu einem idealen Vektor für gezielte Angriffe.

Durch den Einsatz modifizierter Supernode-Clients könnte sich ein Angreifer im Skype-Netzwerk positionieren, um Verbindungen abzufangen. Durch die Ausnutzung von Schwachstellen in der Signalisierungsschicht könnten sie den Client einer Zielperson ohne deren Wissen kompromittieren. Und durch das Auslesen von Sitzungsschlüsseln könnten sie unbemerkt vermeintlich private Kommunikation überwachen.

Wie schon so oft zuvor war dies ein klares Beispiel für eine unbequeme Wahrheit: die große Kluft zwischen Sicherheitswahrnehmung und Realität. Millionen von Nutzern vertrauten Skype ihre sensibelste Kommunikation an, weil sie an die Datenschutzversprechen der Verschlüsselung glaubten und nicht ahnten, dass die Architektur des Systems selbst Schwachstellen aufwies, die von technisch versierten Personen ausgenutzt werden konnten.

Das System war nicht kaputt - es funktionierte genau wie geplant. Aber dieser Entwurf enthüllte, sobald er vollständig verstanden war, Kompromisse zwischen Komfort und Sicherheit, über die die Nutzer nie informiert wurden. Die Blackbox enthielt, sobald sie geöffnet wurde, Überraschungen, die ernste Fragen zum digitalen Datenschutz und Vertrauen aufwarfen.

Reflexionen

Zwanzig Jahre sind vergangen, seit ich begonnen habe, die Geheimnisse von Skype zu enträtseln. In dieser Zeit haben wir bemerkenswerte Veränderungen in der Art und Weise, wie wir kommunizieren, erlebt. Skype selbst hat sich von einem revolutionären Peer-to-Peer-System zu einer weiteren von Unternehmen kontrollierten Messaging-Plattform entwickelt, bevor es schließlich in die Bedeutungslosigkeit verschwand.

Die Reise, die ich beschrieben habe, steht für unzählige Stunden akribischer Arbeit - Stunden, die damit verbracht wurden, Bauanleitungen anzustarren, maßgeschneiderte Werkzeuge zu entwickeln, Hypothesen zu testen und das Puzzle nach und nach zusammenzusetzen. Was als technische Neugierde begann, entwickelte sich zu etwas viel Tiefgründigerem: zu einem Einblick in die komplexe Beziehung zwischen Technologie, Privatsphäre und Macht.

Für mich hat diese Erkundung eine grundlegende Wahrheit über unsere digitale Welt ans Licht gebracht: Die Systeme, denen wir am meisten vertrauen, sind oft die, die wir am wenigsten verstehen. Wir packen unsere intimsten Gespräche in Blackboxen und vertrauen auf Etiketten wie “verschlüsselt” und “sicher”, ohne zu hinterfragen, was diese Behauptungen in der Praxis wirklich bedeuten.

Die ursprüngliche Architektur von Skype war brillant auf Ausfallsicherheit und Konnektivität ausgelegt, aber genau dieses Design schuf unbeabsichtigt Vektoren für Überwachung und Angriffe. Genau die Funktionen, die es revolutionär gemacht haben - seine Fähigkeit, Firewalls zu überwinden, seine verschlüsselten Kanäle, sein dezentraler Charakter - könnten von denjenigen, die über ausreichende Kenntnisse und Ressourcen verfügen, als Waffe gegen seine Nutzer eingesetzt werden.

Diese Dualität besteht bei fast allen Technologien. Die gleiche Verschlüsselung, die Journalisten und Dissidenten schützt, schirmt auch kriminelle Kommunikation ab. Die gleichen Schwachstellen, die legitime Sicherheitsforschung ermöglichen, können für Überwachung oder Sabotage ausgenutzt werden. Das gleiche Wissen, das Macht verleiht, kann auch eine Gefahr darstellen.

Ich habe immer fest an das Recht jedes Einzelnen auf Privatsphäre geglaubt. Ich bin gegen Massenüberwachung in all ihren Formen, insbesondere gegen staatlich verordnete Hintertüren, die unweigerlich die Sicherheit für alle schwächen. Ich weiß aber auch, dass wir in einer komplexen Welt leben, in der pauschale Grundsätze manchmal mit dringenden Realitäten kollidieren. Es gibt Momente, in denen ein gezielter Zugriff auf die Kommunikation immensen Schaden verhindern könnte.

Die Fähigkeiten, die ich beim Reverse-Engineering von Skype entwickelt habe, hätten auf unterschiedliche Weise genutzt werden können. Sie hätten zu weitreichenden Datenschutzverletzungen führen können, wenn sie in großem Umfang eingesetzt worden wären. Sie hätten die Sicherheit unzähliger Nutzer gefährden können. Sie hätten aber auch mit chirurgischer Präzision eingesetzt werden können, um auf die Kommunikation von Personen zuzugreifen, die Schaden anrichten wollen, und so möglicherweise Leben retten.

Jedem, der im Bereich der offensiven Sicherheit arbeitet, insbesondere denjenigen, die Fähigkeiten für Nationalstaaten entwickeln, möchte ich diese Überlegung ans Herz legen: Wählen Sie Ihre Kunden sorgfältig aus. Das Wissen, das Sie erwerben, und die Werkzeuge, die Sie entwickeln, haben enorme Macht - Macht, zu schützen oder zu kompromittieren, zu verteidigen oder auszunutzen. Diese Macht geht mit einer entsprechenden Verantwortung einher.

Jetzt, da Skype endgültig abgeschaltet wird, fühle ich mich nostalgisch an diese frühen Tage der Entdeckung erinnert. Es hatte etwas Unverfälschtes an sich, ein System zu verstehen, das nicht verstanden werden wollte, ein Terrain zu kartieren, das kein Außenstehender je dokumentiert hatte. Es war eine Form der Erforschung, die in unserer Welt der Open-Source-Software und der detaillierten Dokumentation immer seltener geworden ist.

Doch ich spüre auch Hoffnung. Jede neue Technologiegeneration bringt neue Herausforderungen und Chancen mit sich. Die Lehren, die wir aus der Skype-Architektur gezogen haben, haben die Art und Weise beeinflusst, wie wir heute sichere Kommunikationssysteme entwickeln. Die entdeckten Schwachstellen wurden in neueren Protokollen behoben. Und die kritischen Fragen, die aufgeworfen wurden - über Transparenz, Vertrauen und das Gleichgewicht zwischen Sicherheit und Komfort - prägen weiterhin unsere sich entwickelnde digitale Landschaft.

Am Ende war das wertvollste Ergebnis dieser Reise vielleicht nicht das erworbene technische Wissen, sondern die Perspektive, die sie bot: eine tiefere Wertschätzung für das, was unter der Oberfläche unserer digitalen Welt liegt, und ein geschärftes Bewusstsein für das Wunder und die Warnung, die diese Tiefen enthalten.