Imaginez un immense centre de tri postal où transitent des millions de lettres chaque jour. Chaque enveloppe peut être scellée, mais l'installation les manipule toutes : acheminement, numérisation des adresses, stockage temporaire dans de vastes bacs. Pour l'efficacité, tout transite par cet unique endroit.

Imaginez maintenant qu'un adversaire accède discrètement à cette installation. Il n'a pas besoin d'ouvrir les lettres aujourd'hui. Il les copie simplement, catalogue les expéditeurs et les destinataires, et stocke les enveloppes pour plus tard. Un jour, lorsque des outils plus performants ou une pression légale le permettront, ces lettres pourront être ouvertes.

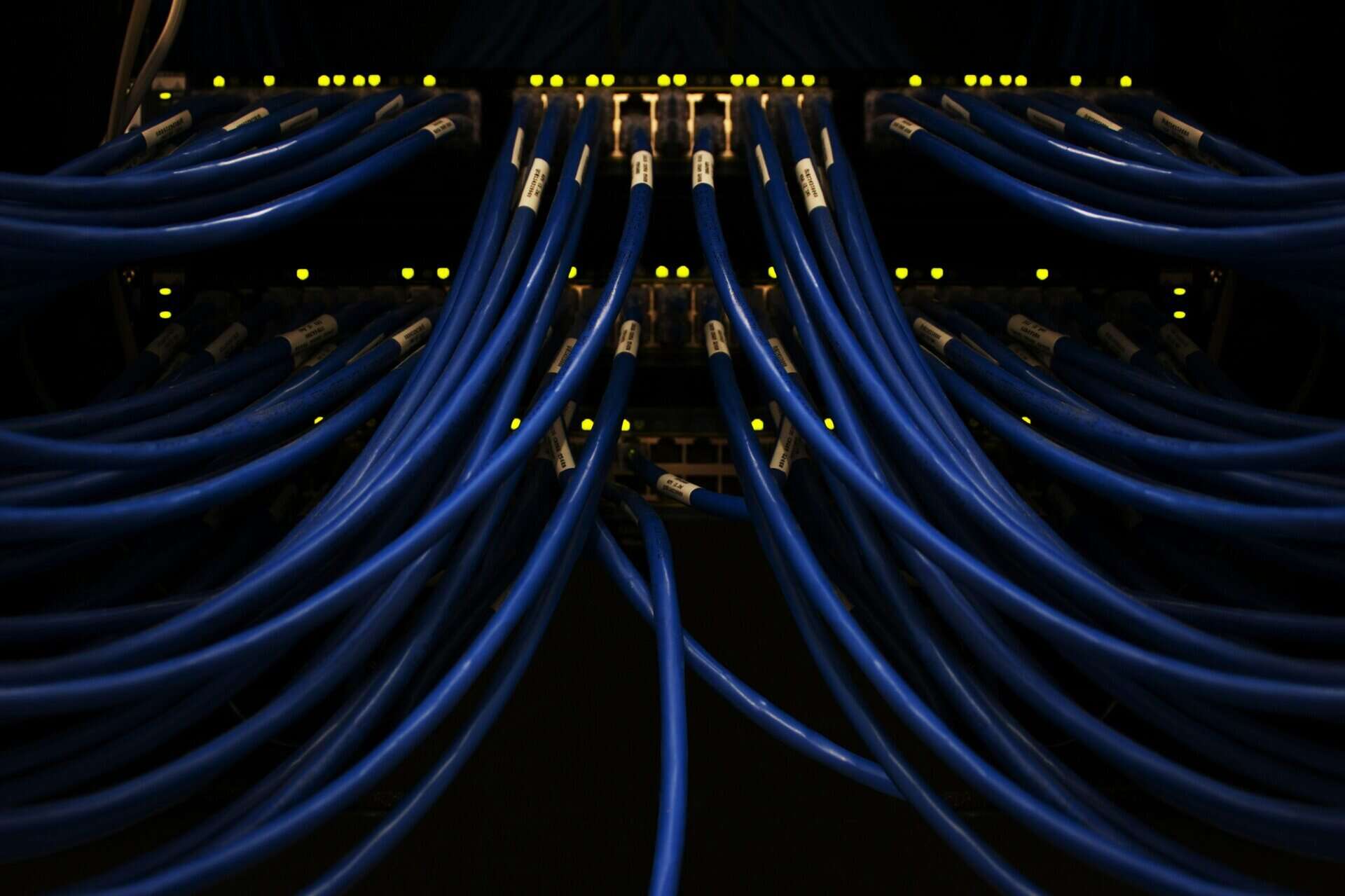

C'est en effet ainsi que fonctionne l'infrastructure de communication moderne. Les serveurs de messagerie centralisés sont conçus pour être efficaces et fiables, mais ce faisant, ils concentrent les messages cryptés, les métadonnées et les graphes sociaux sur une poignée de cibles de grande valeur.

Le risque n'est pas théorique. La faille SolarWinds a démontré comment des systèmes, même bien défendus et conformes, peuvent être compromis silencieusement, transformant une infrastructure de confiance en plateformes de collecte de renseignements à long terme. Dans un monde de “récolter maintenant, déchiffrer plus tard”, la simple existence de ces dépôts centralisés est devenue une vulnérabilité stratégique.

Un autre incident montre à quel point les serveurs centraux dans les communications sécurisées présentaient des risques. En 2025, une application modifiée basée sur Signal, utilisée par des responsables américains, a été piratée, exposant des messages archivés en raison du stockage centralisé. De plus, les applications de messagerie qui collectent les métadonnées de manière centralisée permettent aux attaquants d'analyser plus facilement les modèles de communication. Les deux cas montrent comment le stockage centralisé crée des vulnérabilités à long terme.

Chez ARMA Instruments, nous éliminons ce risque par conception. Notre architecture sans serveur garantit que les données de communication sensibles ne sont jamais stockées dans un lieu central, supprimant ainsi la cible pour les attaquants d’aujourd’hui et les efforts de décryptage de demain. Car en fin de compte, les données les plus sûres sont celles qui n’ont jamais été collectées en premier lieu.

Le problème : les serveurs centraux, cibles de grande valeur

Des serveurs centraux agrègent les métadonnées : qui communique avec qui, quand et d'où. Ces données, même chiffrées, révèlent des schémas, des relations et des intentions. Pour les adversaires, c'est une mine d'or ; pour les institutions, c'est une vulnérabilité systémique.

Les violations de grande envergure et très médiatisées (par exemple, SolarWinds, Microsoft Exchange) prouvent que les systèmes centralisés sont des aimants pour les acteurs parrainés par des États et les acteurs criminels. Plus les données sont précieuses, plus les attaques sont acharnées.

L'illusion du contrôle, même si les fournisseurs “sécurisés” disposent d'un cryptage robuste, ne peut pas éliminer le risque de menaces internes, de configurations erronées ou d'exploits de tiers. La centralisation crée des points de défaillance uniques, de par sa conception.

La solution d'ARMA : Serverless by Design

ARMA Instruments élimine cette responsabilité d'un point de vue architectural, et pas seulement opérationnel :

Pas de serveurs permanents : Les données de communication ne sont jamais stockées sur des serveurs centraux, ce qui élimine la cible principale des attaquants et des avocats.

Identité dynamique: En l'absence d'identifiants statiques (par exemple, les numéros de téléphone), la corrélation des métadonnées devient exponentiellement plus difficile.

Cryptographie post-quantiqueAssure une confidentialité à long terme, même face à des menaces futures.

La résilience sous pression : Réduit l'exposition aux violations à grande échelle, aux assignations à comparaître et à la manipulation géopolitique.

Les données les plus sûres sont celles qui n'ont jamais été stockées et l'infrastructure la plus sécurisée est celle qui n'existe pas comme cible.

L'importance pour les institutions

Gouvernements et diplomates : Limiter l'exposition à l'espionnage et réduire les points d'appui pour les États adversaires.

RSSI et entreprises : Éviter les retombées financières et de réputation des violations liées aux entrepôts de données centralisés.

ONG et individus à haut risque : Opérer dans des environnements hostiles sans craindre le profilage basé sur les métadonnées ni la coercition.

Un appel à repenser la communication sécurisée

La sécurité ne consiste pas à ériger des murs plus hauts autour des systèmes vulnérables. Il s'agit de supprimer les vulnérabilités elles-mêmes. Dans un monde où les serveurs centraux sont devenus des passifs stratégiques, la seule voie à suivre est de les concevoir hors circuit.

Votre organisation parie-t-elle encore sa résilience sur une architecture du passé ? Explorez les solutions serverless d'ARMA ou demandez une démo pour voir comment la communication zero-trust fonctionne en pratique.